Souhaitez-vous un partenariat avec groupe de genie ?

groupe de genie (GDG) est une institution en pleine extension et possede d’enormes ambitions. GDG ne prone que des partenariats gagnant – gagnant.

Depuis 2013, GDG gagne la confiance de plusieurs partenaires. Aucun de nos partenaires n’a encore résilié de contrat avec nous car chacun y trouve son compte.

GDG travaille sur des partenariats basés sur des prestations de services, de financements, de formations et de publicités principalement les domaines des TIC et domaines voisins.

Notre chiffre d’affaire de 10.000.000FCFA en Décembre 2017 nous assure à la fois une stabilité financière et une ouverture dans le monde à la quête de nouveau challenge.

Contactez-nous pour un entretien initiant un partenariat futuriste !!!

Nos domaines, services et solutions de prédilections sont listés ici-bas. Et pour d’autres domaines nous sommes disposés à commencer avec vous une nouvelle collaboration.

· Système d’information

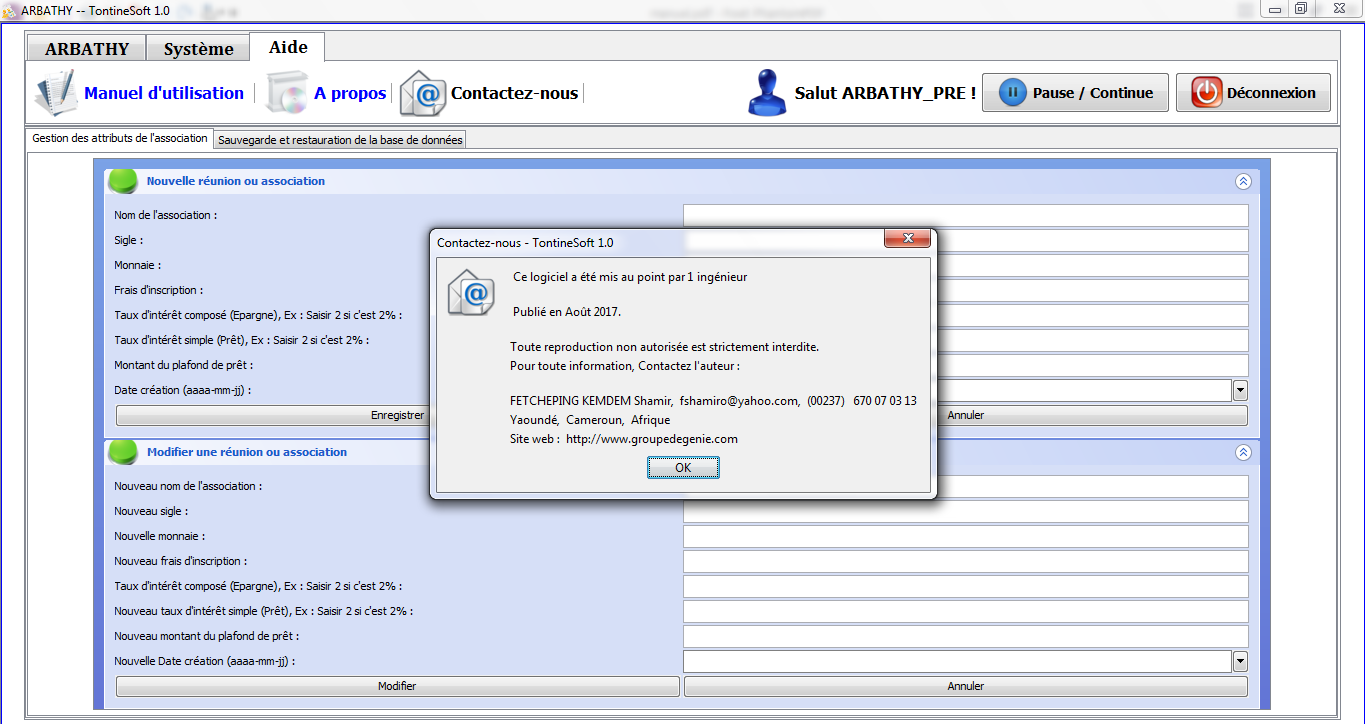

· TontineSoft, PèFiaNoGhomabé

· Management de projet

· Refonte, Nouveau design, changement de nom de domaine, changement d’hébergeur de site web

· Plate-forme d’enseignement et d’apprentissage en ligne Moodle (E-learning)

· Système d’Information Sanitaire

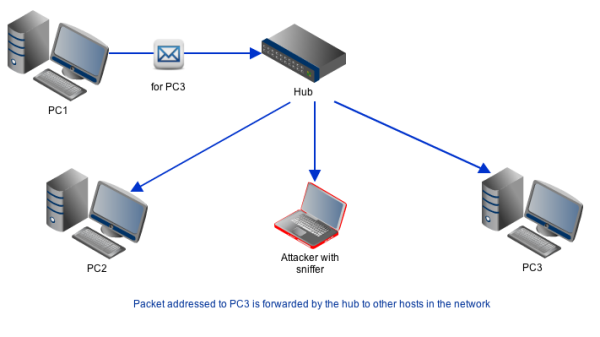

· Hacking professionnel et Investigation des systèmes d’information (CEH, CHFI)

· Sécurité Informatique (Comptya Security ++)

· ODK (Open Data Kit), Enquête de collecte des données mobiles via les Smartphones

· Réseau et Télécom

· DHIS 2 (District Health Information Software 2)

· Secrétariat bureautique

Contactez-nous ici pour que nous discutons ensemble dès maintenant sur ce partenariat !!!

FORMATION EN secretarait bureautique

10 % Théorie, 90 % PRATIQUE -- 2 MOIS DE FORMATION + 1 MOIS DE STAGE

En ce moment, Profitez d’une bourse de 50% + 1 Laptop Dual Core Offert à Groupe de Génie sur cette formation.

Prérequis : Savoir utiliser un ordinateur, Avoir un Ordinateur performant.

Secretarait bureautique

1. Objectifs

Former des secrétaires modernes aux techniques d’utilisation des ressources informatiques de pointe avec des capacités supplémentaires de monteur P.A.O. Les cours de techniques administratives dispensés en plus donnent aux apprenants des connaissances indispensables à la tenue d’un secrétariat.

2. Débouchés

· Ouvrir son propre secrétariat bureautique

· Assurer le rôle de secrétaire dans une structure

· Etre opérateur de saisie (pupitreur)

· Tenir un secrétariat bureautique public

3. Profil

· Aimer les travaux de secrétariat,

· Avoir un esprit de collaboration,

· Etre accueillante,

· Avoir l’esprit méthodique

4. Modules

· Anglais

· Français

· Techniques administratives

· Techniques d’accueils françaises et anglaises

· Outils et Technique de communication

· Initiation à l’informatique Système d’exploitation : Microsoft Windows

· Traitement de texte : Microsoft WORD

· Tableur : Microsoft Excel

· PréAO : Microsoft PowerPoint

· Microsoft OutLook Internet

· PAO : Microsoft Publisher Initiation à l’utilisation des

5. Activités

La secrétaire assistante de direction se charge d' organiser et coordonner pour un supérieur hiérarchique la transmission et la rédaction des informations du service (rédaction du courrier, organisation des rendez-vous et des déplacements professionnels, organisation des réunions, élaboration du compte-rendu des réunions, appels téléphoniques, envois de mails, transmission des informations venues des différents services et envois des instructions aux collaborateurs, préparation de dossiers, gestion de l'emploi du temps du directeur, contacts avec l'extérieur) ; Traitant des notes et des documents en français et en anglais, elle doit réceptionner le courrier, assurer

6. Exercice du métier

Dans toutes les entreprises (PME, PMI, etc.), les administrations (ministère, multinationale, etc.), les organismes, les cabinets (d'experts-comptables, de médecin, d'avocats, etc.), dans les banques, en free lance ou auto emploi par la prestation libre des services de bureautique …

7. Compétences professionnelles acquises

• Pratiques de l’accueil, de la communication et des correspondances

• Productions des documents : Comptes rendus, Plannings, Notes, Rapports...

• Gestion du classement et archivage : Analyse de l’information, méthode de classement, pratiques légales, critères de conservation/destruction de documents

• Gestion des clients : Comptabilité minimale, facturation, suivi, contentieux...

• Pratique des logiciels de bureau : Word-Excel-Publisher-PowerPoint-Outlook

• Usage des outils de bureau : photocopie, téléphone, fax, scanner, télécopie...

• Insertion professionnelle et techniques de communication : Aptitude à l’informatique et Internet ; Outils et techniques de recherche d’emploi ; Structure et organisation de l’entreprise ; L’entrepreneuriat. Etre capable de présenter l’outil informatique

• Acquérir le sens de l’organisation et de la planification dans le travail

• Etre capable de rédiger correctement un document administratif

• Savoir lire et écrire correctement le Français et l’Anglais

Entrer directement dans le monde professionnelle Mme ou M la (le) secrétaire de direction !!!

FORMATION en hacking professionnel

10 % Théorie, 90 % PRATIQUE – 6 mois DE FORMATION + 3 mois DE STAGE + 1 emploi

Inscrivez-vous à Smart Hacking School en cliquant ici !

En ce moment, Profitez d’une bourse de 50% + 1 Laptop Dual Core Offert à Groupe de Génie sur cette formation.

Prérequis : Savoir utiliser un ordinateur, Avoir un Ordinateur Laptop performant.

expertise en hacking professionnel et securite des système d’information

Vous démarrez avec un niveau Zéro (quel que soit votre base en informatique) et vous repartez avec un Niveau Expert (le plus haut niveau du hacker et expert en sécurité). Cette formation est associé à cinq (05) Certifications Internationales (CEH, CHFI, CSCU, COMPTIA SECURITY+ et LPT), Un Ordinateur portable neuf Offert Gratuitement, un Stage à l'étranger, Un Billet d'avion et un Emploi direct en télétravail ou dans l'une de nos entreprises partenaires.

En conclusion Ce PACK « EXPERT » est très complet en termes de compétences, de garantie d’emploi et de nombre de certifications internationales.

Après cette formation suivant les filières ci-dessous, Le monde du Hacking Professionnel au Cameroun et à l’International vous appartient pour toujours !!!

FILIERE I - SYSTEM INTRUSION EXPERT (VERSION 2017)

Module 1 - Pré-Formation

Module 2 - Initiation à la programmation

Module 3 - Programmation d'application de Hacking.

Module 4 - Installation et Configuration d'un Laboratoire de PEN-TEST PRO

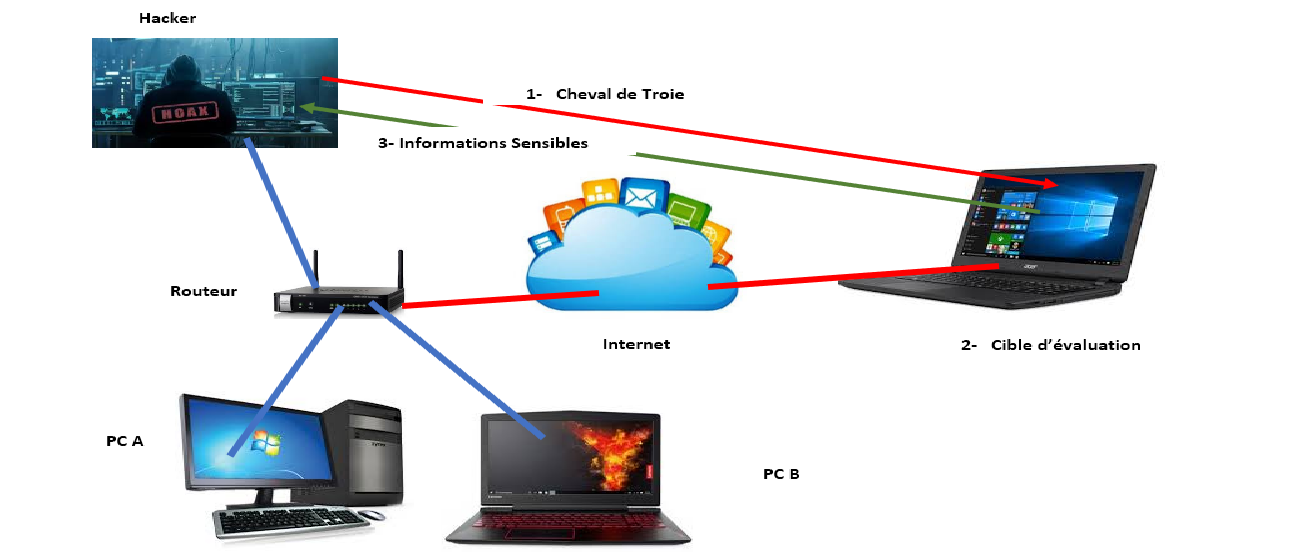

Module 5 - Programmation de Trojan Intélligent et Virusses Avancée

Module 6 - Systèmes d'espionnage par Intrusion Informatique

Module 7 - Création des Backdoors et RootKits Avancée

Module 8 - Intrusion de masse dans de Grandes Entreprises.

Module 9 - Création des Systèmes d'Intrusion des Modems WIMAX.

Module10 - Création d'outils de Détection et Contournement de Pare-feu.

Module11 - Création des Détecteurs de Mouvement Avancée.

Module12 - Bank Hacking (Les Attaques de masses).

Module13 - Programmation d’Antivirus.

Module14 - Programmation des Micros-Contrôleurs.

Module15 - Techniques d'Obtention d'un Contrat d'Audit.

FILIERE II - GSM HACKING PROFESSIONNAL (VERSION 2017)

Module 1 - Introduction au système GSM.

Module 2 - Introduction aux fréquences de communication.

Module 3 - Hacking des Fréquences de communication

Module 4 - Hacking de crédit avancé.

Module 5 - Contrôle des puces électroniques à distance.

Module 6 - Appel Gratuit avancé.

Module 7 - Hacking des Numéros de recharge avancé par Injection de Commandes GSM.

Module 8 - Hacking des serveurs GSM et Extraction des numéros de recharge

Module 9 - Hacking des bases de données téléphoniques.

Module 10 - Procédure d'audit d'un système GSM.

Module 11 - Ecoute téléphonique

FILIERE III - WEB HACKING EXPERT (VERSION 2017)

Module 1 - Comprendre les bases de porgrammation WEB et les injections SQL.

Module 2 - Les failles de programmation WEB.

Module 3 - Comprendre les Applications WEB.

Module 4 - Techniques Professionnel de Scannage.

Module 5 - Hacking des CSM (Content Management System)

Module 6 - Création d'application de WEB HACKING.

Module 7 - Audit Professionnel d'un serveur WEB.

Module 8 - Intrusion des bases de données MYSQL

Module 9 - Hacking de bases de données ORACLE

Module 10 - Hacking des bases de données POSTGRE SQL.

FILIERE IV - HACKING DES CARTES BANCAIRE (CARDING PRO) (VERSION 2017)

Module 1 - Introduction aux cartes de crédit.

Module 2 - Les réseaux Inter-Bancaires

Module 3 - Techniques de Hacking des cartes de crédit

Module 4 - Techniques de Hacking des Cartes de débit

Module 5 - Extraction en masse des cartes bancaires.

Module 6 - Création d'application d'extraction de cartes de crédit.

Module 7 - Audit d'une carte de crédit.

FILIERE V - ADVANCED SYSTEM SECURITY (VERSION 2017)

FILIERE VI - NETWORK SECURITY EXPERT (VERSION 2017)

FILIERE VII - DATABASE & SERVERS SECURITY (VERSION 2017)

Tarification et modalité du Pack Expert

3.500.000 FCFA + 1 PC OFFERT

Payable en 05 Tranches (09 Mois de Formation)

• Inscription + 1er versement = 1.000.000 FCFA

• 2e versement (le 05 du 2e mois) = 750.000 FCFA

• 3e versement (le 05 du 3e mois) = 750.000 FCFA

• 4e versement (le 05 du 4e mois) = 500.000 FCFA

• 5e versement (le 05 du 5e mois) = 500.000 FCFA

FORMATION sur odk (open data kit)

15 % Théorie, 85 % PRATIQUE – 2 semaines DE FORMATION + 2 semaines DE STAGE

En ce moment, Profitez d’une bourse de 50% + 1 Laptop Dual Core Offert à Groupe de Génie sur cette formation.

Prérequis : Savoir utiliser un ordinateur, Excel, Avoir un Ordinateur Laptop performant.

CONCEVOIR un formulaire de collecte de donnees, créer un serveur de recueil de donnéés, configurer les smartphone pour l’envoi des données

Depuis 3 ans déjà, Groupe de Génie a réalisé de nombreuses enquêtes de collecte de données mobiles à travers le Cameroun notamment pour le compte de certains ministères et particuliers. Et nous voulons partager cette expertise avec vous. Ainsi nous proposons une formation dans cette spécialité en 1 mois chrono.

Après cette formation en 7 étapes, vous pourrez manager vos propres enquêtes.

1. Appropriation et familiarisation avec le domaine

2. Téléchargement et Installation des outils

3. Création et utilisation du serveur de données sur Google Apps Engine

4. Conception et implémentation du formulaire

5. Conversion en XLM et visualisation de l’aperçu du formulaire

6. Installation, configuration et utilisation de ODKCollect sur les smartphones

7. Test de toute la technologie sur des cas pratiques

Quelques notions et fonctionnalités de cette technologie magique

Open Data Kit (ODK) un générateur d’applications Open Source pour créer des masques de saisie et applications personnalisées sur smartphones Android et accessible hors connexion (pratique en montagne par ex.). Il est possible d’intégrer dans les formulaires créés la prise de photos, de vidéos, de sons, de point GPS, flashcode…

GeoODK apporte plus de fonctionnalités géographiques avec notamment la possibilité de placer un point sur une carte, enregistrer une trace, ou dessiner un polygone. Cette solution permet également de convertir les données au formats courant notamment le shapefile.

Il y a 3 grandes phases :

1. « Build » : Construction du formulaire. Différents outils sont disponibles pour cela; XLSForm est le format recommandé, mais on peut passer par des solutions simplifiées.

2. « Agregate » : Ce formulaire est intégré à ODK Agregate qui est un serveur où l’on dépose le formulaire et qui accueillera les données récoltées. Il peut :

· Soit être installé sur son propre serveur (nécessité d’Apache Tomcat)

· Soit être déposé sur un compte Google Apps

· Soit utiliser des solutions prêtes à l’emploi (gratuite ou non)

3. « Collect »: Collecter les données sur un terminal mobile Android soit via une application (quelques-unes disponibles: ODK Collect , GeoODK Collect , Makina Collect , Kobo Collect , etc.), soit via un navigateur internet courant (Firefox, Chrome, etc.) via Enketo par exemple.

Il existe de plus en plus de solutions basés sur ODK :

• FormHub : propose gratuitement une plateforme pour la conception et le déploiement de solutions basées sur ODK, propose également la construction de formulaire sur Enketo pour l’utilisation sur navigateur internet.

• ONA: Un dérivé de FormHub qui propose les mêmes fonctionnalités.

• KoboToolBox qui permet d’aller un peu plus loin qu’ODK dans les conditions et paramétrages d’ODK.

• Makina Collect qui est une amélioration de l’application ODK Collect. Elle apporte notamment un meilleur support français mais aussi la possibilité de placé des points sur une carte (point différent de la position GPS)

Contactez-nous sans plus attendre si vous souhaitez maîtriser cette technologie !!!

FORMATION EN RÉSEAU INFORMATIQUE

30 % Théorie, 70 % PRATIQUE – 1,5 MOIS DE FORMATION + 1,5 MOIS DE STAGE

En ce moment, Profitez d’une bourse de 50% + 1 Laptop Dual Core Offert à Groupe de Génie sur cette formation.

Prérequis : Savoir utiliser un ordinateur, Avoir un Ordinateur Laptop performant.

CONCEVOIR, INSTALLER ET ADMINISTRER UN RESEAU INFORMATIQUE CORRESPONDANT AUX BESOINS D’UNE ENTREPRISE En 7 ETAPES

Groupe de Génie est spécialisée dans les solutions de gestion et d’installation réseau informatique indispensable pour la productivité de l'entreprise. Ainsi nous proposons une formation dans cette spécialité en 3 mois chrono.

Après cette formation, vous détiendrez les secrets des réseaux informatiques. Déployer votre propre réseau et administrer le.

1. Analyse des besoins

Avant de démarrer une installation ou une modernisation du réseau informatique, l'entreprise doit évaluer ses besoins et connaître le périmètre fonctionnel de son réseau. Un prestataire rédige alors un cahier des charges précis. Parmi les éléments pris en compte, il peut notamment retenir :

- La nature et la superficie des locaux à équiper,

- Les contraintes techniques de ces locaux,

- Le nombre de serveurs requis,

- Le nombre de personnes et de postes de travail à relier,

- Les besoins en bande passante et en débit.

2. Câblage

Cette étape vise à équiper les locaux de l'entreprise d'un réseau de câbles pour relier les serveurs et les PC entre eux. La nature du bâtiment doit être prise en compte :

- Si le bâtiment est ancien, il sera difficile de percer les murs. L'entreprise doit repositionner son plan de câblage et peut décider de s'équiper de bornes WiFi ou encore CPL.

- Si le bâtiment est récent, l'entreprise peut dissimuler les câbles dans les murs.

3. Vérification des serveurs physiques

Il convient de vérifier la connectique des serveurs. Disposent-ils de possibilités suffisamment étendues pour répondre aux besoins réseau de l'entreprise ? Les cartes réseaux supportent-elles les contraintes techniques prévues en amont par l'audit ? Idéalement, chaque serveur doit disposer d'au moins 2 ports (entrées qui permettent de connecter le câble). A ce stade, l'entreprise doit également choisir le système d'exploitation pour motoriser les serveurs : Windows ou Linux.

4. Installation des commutateurs réseaux

Les commutateurs réseaux sont des équipements électroniques intelligents qui permettent de connecter les différents serveurs et les postes de travail. Ils font le lien entre les différents câblages et les équipements informatiques.

Il est donc nécessaire d'évaluer la topologie des serveurs en amont afin de calculer combien de commutateurs l'entreprise doit installer.

A cette étape, l'entreprise a interconnecté tous les composants de son réseau.

5. Installation des logiciels serveurs

Cette étape plutôt classique vise à paramétrer les serveurs Windows et/ou Linux. L'entreprise doit ensuite les configurer pour que chaque élément du réseau dispose de son adresse IP. L'adresse IP

6. Tests et vérifications des communications

Cette étape plutôt classique vise à se rassurer que les communications entre les différents équipements du réseau s’échangent bien des messages

7. Outils d’administration et de supervision de réseau

Installation des logiciels dédiés à la surveillance du réseau. Ce logiciel permet d’avoir en temps réel toutes les informations sur l’état de chaque équipement (débit entrant, débit sortant, mémoire disponible, température, durée de fonctionnement, adresse IP, adresse Mac, …)

Avantages et notions à maitriser sur les réseaux informatiques

· Le réseau informatique d'entreprise a l'avantage de permettre le partage des ressources (fichiers, applications, périphériques...), la communication entre les utilisateurs (messagerie interne ou externe, accès à Internet, accès à distance au réseau), le travail en groupe, La centralisation de l’administration (sécurisation et confidentialité des données, contrôle d’accès au réseau, authentification centralisée des utilisateurs, gestion des droits et des permissions, gestion et création comptes des utilisateurs)

· Il existe différentes technologies permettant d'effectuer une installation réseau informatique : le réseau sans fil et le réseau filaire. L'entreprise peut choisir la technologie qui lui convient le mieux en fonction de ses besoins et de son budget.

· Grâce à l'installation du réseau d'entreprise sans fil, un utilisateur a la possibilité de rester connecté tout en se déplaçant dans un périmètre géographique plus ou moins étendu. Le réseau sans fil est basé sur une liaison utilisant des ondes radioélectriques (radio et infrarouges) en lieu et place des câbles habituels. On distingue habituellement plusieurs catégories de réseau informatique d'entreprise sans fil, selon le périmètre géographique offrant une connectivité. Aujourd'hui, la technologie sans fil WI-FI fonctionne en réseau interne et la WIMAX utilise les connexions à haut-débit par voie hertzienne.

· C'est sur l’installation du réseau d'entreprise filaire que se repose l’essentiel de l’infrastructure pour le développement du haut débit. C'est la technologie la plus utilisée encore aujourd'hui surtout avec l'entrée en scène des câbles numériques. Les réseaux filaires que l'on obtient les débits les plus élevés et les plus stables, ce qui est très intéressant pour les transferts de fichiers d'un ordinateur vers un autre. Le débit théorique d'un réseau filaire standard est de 100 Mbits/s. sont également plus sécurisés.

Avec ce descriptif quasi complet de cette formation, contactez-nous pour commencer !!!

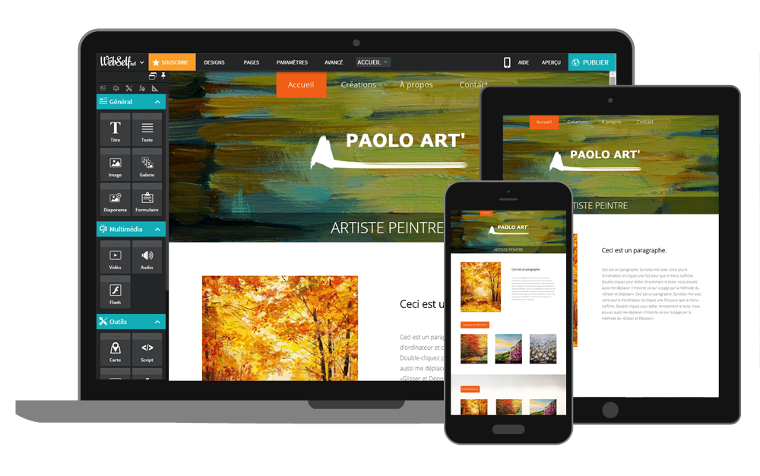

FORMATION EN CRÉATION et HÉBERGEMENT de site web

^^

15 % Théorie, 85 % PRATIQUE -- 1 MOIS DE FORMATION + 1 MOIS DE STAGE

En ce moment, Profitez d’une bourse de 50% + 1 Laptop Dual Core Offert à Groupe de Génie.

Prérequis : Savoir utiliser un ordinateur, Avoir un Ordinateur Laptop performant.

creation et hebergement de site vitrine en 5 ETAPES

En 2 mois chrono de formation, designez et héberger des sites web sur mesure en quelques jours et devenez un webmaster de qualité. Le besoin en cette profession est plus qu’énorme dans ce monde qui se veut très numérique

1. ANALYSE DES BESOINS : COMPRENDRE LE CLIENT, LA DÉMARCHE POUR RÉALISER UN SITE INTERNET SUR MESURE QUI RESSEMBLE AU CLIENT, QUI PLAISE À VOS CLIENTS

· Analyse des objectifs du site : notoriété, visibilité, performance (ventes, contacts, ROI...), usages selon la cible (mobile ou non...)

· Lecture et analyse du cahier des charges : spécifications ou fonctionnalités particulières liées à l'utilisation du site

· Veille web sur la concurrence : sont-ils présents ? si oui, de quelle manière ? quel ton adoptent-ils ?

· Choix technologiques : CMS pour la gestion du contenu, outils de suivi, autres selon le site

· Préconisations par rapport à la cible, à la concurrence et aux changements qu'impliquent un site web efficace

· Démarches administratives : création ou transfert du nom de domaine...

Afin de concevoir une architecture de site (mise en page) pertinente, nous vous apprenons à rassembler et sélectionner des éléments graphiques à mettre sur votre site (Photos, textes, graphiques, logos ... (fournis par le client au format numérique)) au plus tôt.

En fonction des contenus, nous vous apprenons à réfléchir à une architecture des bases de données selon les besoins et à définir l’arborescence de votre site.

2. CONCEPTION GRAPHIQUE : RÉALISATION D'UN GRAPHISME SOIGNÉ

· Réalisation de maquettes personnalisées sur les pages principales et déclinaison de pages types ; une fois réalisées, les maquettes sont envoyées au client pour avis.

· Celles-ci sont proposées et non imposées au client, vous en discutez ensemble. La navigation du site est étudiée attentivement pour que celui-ci soit à la fois esthétique, clair, ergonomique et donc simple à utiliser par les visiteurs.

· Après correction, les maquettes définitives sont transmises au client pour validation.

Après validation du client des éléments suivants (Charte graphique, Arborescence, Navigation, Pages types, Structure des bases de données), vous pouvez développer le site.

3. RÉALISATION TECHNIQUE : UNE PROGRAMMATION EFFICACE

· Dans cette phase, une version provisoire du site est mise en ligne pour le suivi en temps réel de l’avancement du site (développement web, intégration du design, de l'architecture...)

· Programmation en parfaite adéquation avec les standards du web respectant les normes W3C et la compatibilité sur les navigateurs actuels (Internet Explorer, Mozilla Firefox, Google Chrome, Safari, Opéra) lors de la mise en ligne du site

· Après une série de tests et de débogages, vous effectuez les dernières corrections sur le site.

· Validations successives des pages avec le client

· Optimisations du référencement des premières pages de votre site (insertion des mots clés et descriptifs fournis par le client sur la base de vos conseils)

4. MISE EN PLACE OU HEBERGEMENT DU SITE

· Hébergement du site et des services associés (création des comptes de messagerie, webmail) et de la gestion du nom de domaine.

· Mise en pré-prod sur un domaine dont on maîtrise la gestion (pour une mise en prod plus rapide par la suite car la propagation des DNS peut prendre 48h)

· Saisie des informations (contenus textes, images...) dans les bases de données (par le client ou Groupe de Génie)

· Validation totale du site

· Transfert du domaine (échanges de mails avec votre ancien hébergeur si besoin)

Mise en ligne site web suite validation : La mise en ligne consiste à faire en sorte que le site soit visible sur l'ensemble de l'internet. C'est une étape importante et parfois cruciale lorsque celle-ci a fait l'objet d'une communication.

· Après la mise en ligne et le site ayant ses contenus, nous pouvons optimiser le référencement naturel : Aussi performant soit-il, un site mal référencé est un site qui ne reçoit pas ou peu de visiteurs.

· Intégration d'expressions clés à différents niveaux du code source mais aussi une aide au rédactionnel pour le contenu dynamique.

· Faire en sorte que les principaux moteurs indexent correctement le site.

5. SUIVI, ACCOMPAGNEMENT : FORMATION

· Installation de l’interface d’administration du site dans les locaux, et formation à l'utilisation du CMS pour gérer les contenus par le client.

· L'interface du CMS permettant de suivre les statistiques de visites sur le site du client.

Notre volonté est de vous apporter non seulement une formation tangible et rapide mais également une réelle satisfaction sur le long terme.

Contactez-nous pour débuter cette formation (50% de réduction) dès maintenant !!!